AI-powered threat

detection platform

#AI4REAL

Le NDR Custocy permet de détecter ce que les autres outils ne voient pas en assurant une surveillance complète de votre réseau informatique.

Custocy est une technologie unique d’IA collaboratives qui identifie les attaques sophistiquées et inconnues (zero-day). Nés de notre laboratoire de recherche, nos modèles d’IA garantissent une protection efficace de votre réseau informatique avec une précision et une rapidité de détection sans précédent.

Dotez votre organisation d’un outil de défense avancé et augmentez la productivité de vos équipes de sécurité.

La cyberplateforme Custocy combine de l’intelligence artificielle, de l’analyse comportementale et de la threat intelligence assurant 88 fois moins de faux positifs.

Détection des attaques Zero-Day

Notre technique de détection d'anomalies par IA et nos multiples sources de Threat Intelligence, nous permettent de détecter des comportements anormaux et des menaces de type "zero-day”.

Détection des menaces avancées (APT)

Grâce à notre vision multi-temporelle, nos modèles d'IA détectent et corrèlent des menaces nouvelles et sophistiquées persistantes sur la durée.

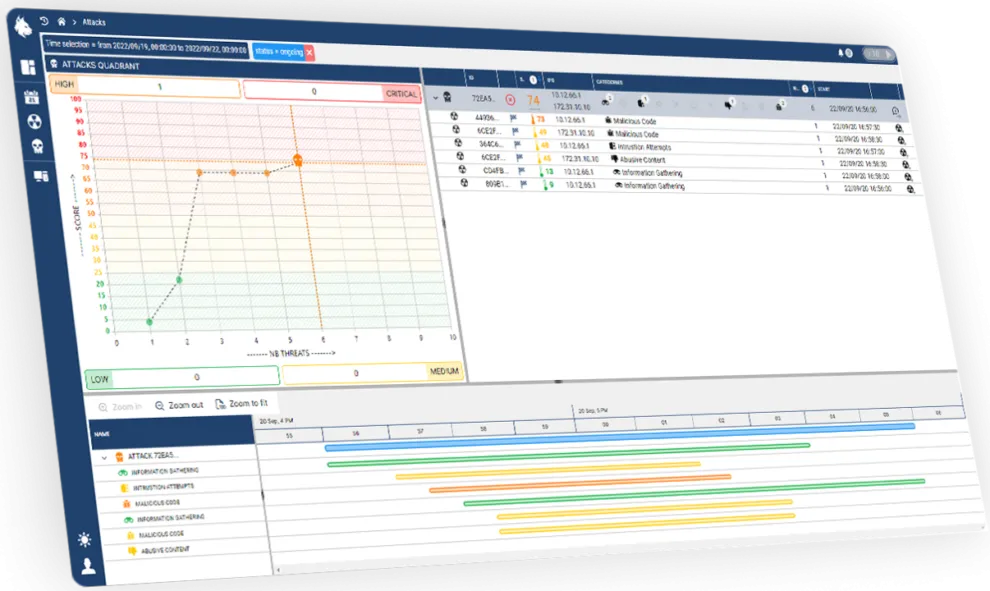

Efficacité améliorée

Dotez les analystes d’un outil puissant de détection des menaces en temps réel pour gagner du temps et augmenter la productivité et la réactivité du SOC. L’interface Custocy corrèle automatiquement les évènements. Ils ne sont plus soumis à une avalanche d’alertes.

S'adapte à votre environnement

La plateforme NDR Custocy est autonome et peut s’intégrer à l’écosystème existant (SIEM, XDR, EDR, etc). Nos modèles d’IA avancés apprennent et s’adaptent à votre architecture réseau quelle que soit sa taille et sa composition. Le déploiement s’effectue rapidement.

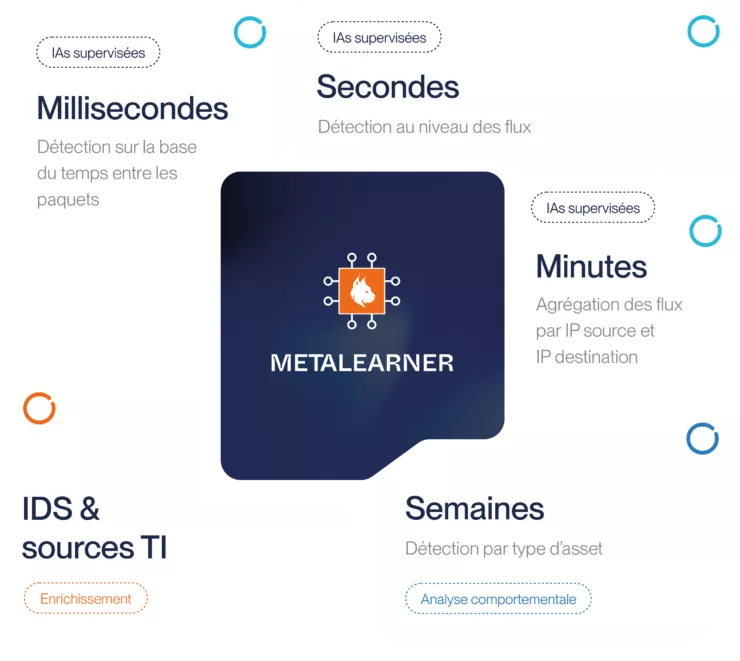

Une détection inégalée des attaques grâce à notre cœur technologique : Le METALEARNER

Le Metalearner est une technologie unique d’IA collaboratives, développée au sein de notre laboratoire de recherche. Elle a été créée en utilisant une vision multi-temporelle pour détecter les attaques complexes et inconnues (zero-day) avec une grande précision et 88 fois moins de faux positifs.

Comment fonctionne le Metalearner ?

Il orchestre plusieurs IA qui travaillent chacune à différentes échelles de temps, de la plus courte à la plus longue, pour détecter différents types de menaces. Il prend la décision ensuite d’alerter ou non l’analyste en indiquant un score de dangerosité.

Vous pourrez être la prochaine victime

204

Temps moyen au niveau mondial entre l’accès initial et l’impact

source : IBM Data Breach Report 2023

75

des victimes avaient une solution EDR à jour

source : purplesec.us

72

utilisent des mouvements latéraux

source : vmware.com

5

C'est le temps moyen que mettent les cybercriminels pour s'introduire dans l'environnement d'une entreprise.

source : SANS Hacker Survey 2022

Notre actualité

Le Conseil départemental de la Haute-Garonne a choisi la technologie européenne de Custocy et Enea pour protéger son réseau

IA générative et cybersécurité offensive : quand les LLM tombent entre de mauvaises mains

Améliorer la sécurité des réseaux en combinant VLAN et NDR